Nowe badanie wskazuje na lukę w metodzie uwierzytelniania Google „Zaloguj się przez Google”, która umożliwia nieautoryzowany dostęp do wrażliwych danych poprzez wykorzystanie porzuconych domen startowych, co stwarza potencjalne ryzyko dla milionów amerykańskich użytkowników.

Nowe badanie odkrywa lukę w metodzie uwierzytelniania Google

Dylan Ayrey, współzałożyciel i dyrektor generalny Truffle Security, ujawnił że login Google OAuth nie chroni przed zakupem domeny upadłego startupu i ponownym utworzeniem kont e-mail dla byłych pracowników. Chociaż nie zapewnia to dostępu do starych danych e-mailowych, umożliwia atakującym zalogowanie się do różnych produktów typu Software-as-a-Service (SaaS) używanych przez organizację.

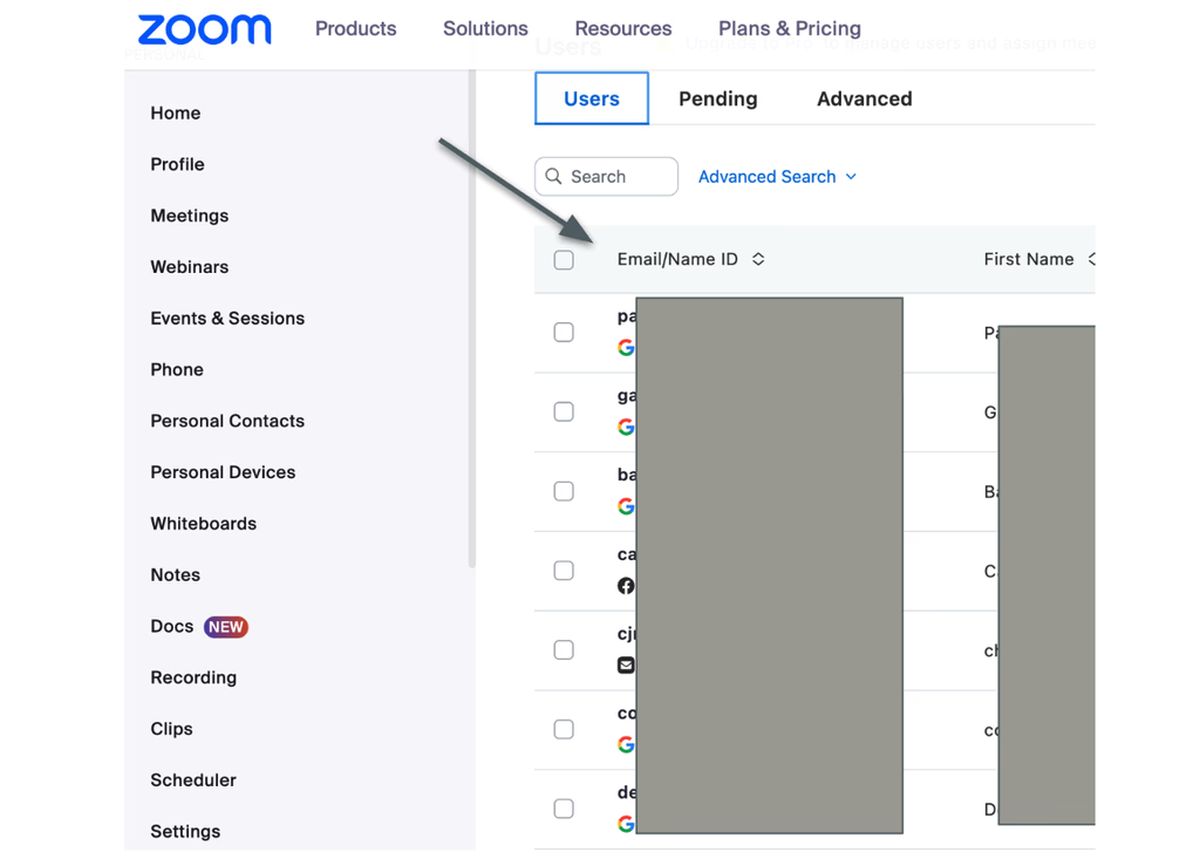

Badanie wskazuje, że uzyskanie dostępu za pośrednictwem tych kont może zagrozić użytkownikom platform takich jak OpenAI ChatGPT, Slack, Notion, Zoom i kilku systemów kadr (HR). Wrażliwe dane, w tym dokumenty podatkowe, odcinki wypłat, informacje o ubezpieczeniu i numery ubezpieczenia społecznego, mogą zostać ujawnione. Platformy rozmów kwalifikacyjnych mogą również zawierać prywatne informacje dotyczące opinii kandydatów i decyzji o zatrudnieniu.

Nie ignoruj: aktualizacja cyberbezpieczeństwa firmy Adobe może zapisać Twoje dane

OAuth, czyli otwarta autoryzacja, to standard, który pozwala użytkownikom na udzielanie aplikacjom dostępu do swoich danych bez konieczności udostępniania haseł. Podczas logowania się do aplikacji przy użyciu funkcji „Zaloguj się przez Google” Google udostępnia informacje o użytkowniku, w tym o jego adresie e-mail i hostowanej domenie. Jeśli uwierzytelnianie opiera się wyłącznie na tych elementach, zwiększa to ryzyko nieautoryzowanego dostępu po zmianie własności domeny.

Problem został udokumentowany przez badaczy Truffle Security i zgłoszony Google 30 września 2024 r. Google początkowo zaklasyfikował to odkrycie jako problem oszustwa i nadużycia, a nie wadę protokołu OAuth. Po prezentacji ustaleń przez Ayreya pod adresem Szmoocon w grudniu Google ponownie otworzył zgłoszenie i przyznał Ayrey nagrodę w wysokości 1337 dolarów. Niemniej jednak luka ta pozostaje nienaprawiona i możliwa do wykorzystania.

Token identyfikatora OAuth firmy Google zawiera unikalny identyfikator użytkownika zwany „twierdzeniem podrzędnym”, który teoretycznie powinien zapobiec takim problemom. Jednak niespójności — około 0,04% — w niezawodności roszczeń podrzędnych zmuszają usługi takie jak Slack i Notion do polegania wyłącznie na roszczeniach dotyczących poczty e-mail i domen, które mogą zostać odziedziczone przez nowych właścicieli domen, umożliwiając podszywanie się pod byłych pracowników.

Ayrey odkrył 116 481 porzuconych domen, skanując bazę danych Crunchbase. Opowiada się za wprowadzeniem przez Google niezmiennych identyfikatorów w celu zwiększenia bezpieczeństwa kont. Ponadto dostawcy SaaS mogą egzekwować takie środki, jak odsyłanie do dat rejestracji domen lub wymaganie uprawnień na poziomie administratora w celu uzyskania dostępu do konta w celu zwiększenia bezpieczeństwa.

Jednak wdrożenie tych środków bezpieczeństwa może wiązać się z kosztami operacyjnymi, wyzwaniami technicznymi i problemami ze strony użytkowników, co prowadzi do minimalnej zachęty do wdrożenia. Ryzyko stale rośnie, potencjalnie wpływając na miliony kont pracowników w startupach, zwłaszcza że statystycznie oczekuje się, że 90% startupów technologicznych przestanie działać.

Obecnie około sześć milionów Amerykanów jest zatrudnionych w start-upach technologicznych, z czego około 50% korzysta z Google Workspaces do obsługi poczty e-mail, co oznacza, że wielu użytkowników loguje się do narzędzi zwiększających produktywność przy użyciu swoich kont Google. Byli pracownicy tak rozmyślny do usuwania poufnych informacji z kont przed opuszczeniem takich organizacji, unikając używania kont służbowych do rejestracji osobistych, aby ograniczyć przyszłe zagrożenia bezpieczeństwa.

Autor wyróżnionego obrazu: Google