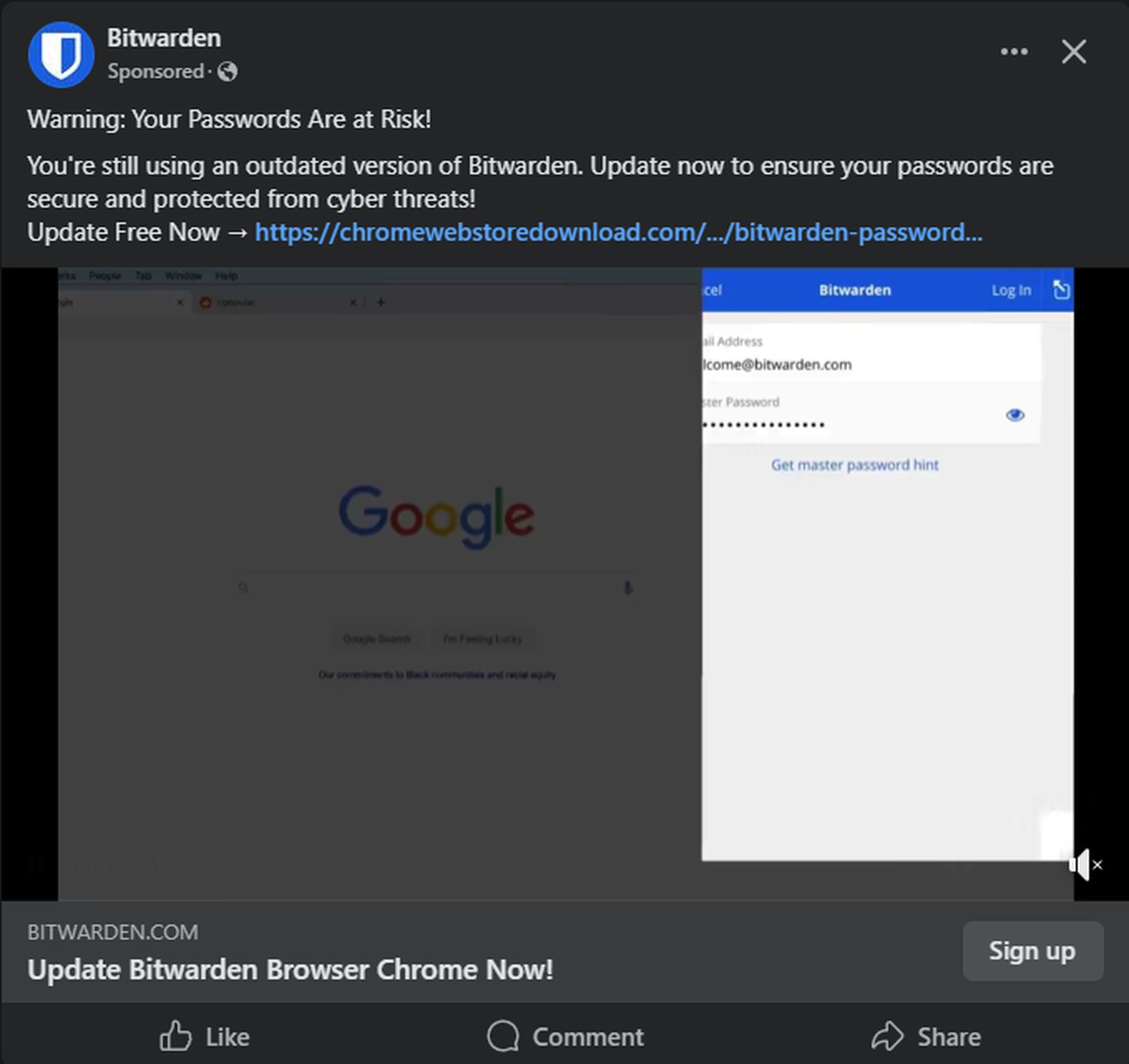

Przez cały 2024 rok można było zaobserwować niepokojący trend polegający na tym, że hakerzy wykorzystują reklamy na Facebooku do dystrybucji fałszywych rozszerzeń do przeglądarki Chrome podszywających się pod legalne menedżery haseł, takie jak Bitwarden. Ta wyrafinowana kampania zawierająca złośliwe reklamy wykorzystuje obawy użytkowników przed zagrożeniami cybernetycznymi i nakłania ich do pobrania złośliwego oprogramowania.

Hakerzy wykorzystują reklamy na Facebooku do dystrybucji fałszywych rozszerzeń Chrome

Bitdefender Labs uważnie śledziło te kampanie i ujawniło, że ostatnia operacja została przeprowadzona 3 listopada 2024 r. Celując w użytkowników w wieku od 18 do 65 lat w całej Europie, napastnicy stwarzali wrażenie pilności, twierdząc, że użytkownicy muszą zainstalować krytyczną aktualizację zabezpieczeń. Podszywając się pod zaufaną markę, skutecznie wykorzystują platformę reklamową Facebooka do zdobywania zaufania użytkowników.

Zwodniczy proces rozpoczyna się, gdy użytkownicy napotykają reklamę na Facebooku, która ostrzega ich, że ich hasła są zagrożone. Kliknięcie reklamy powoduje przekierowanie na fałszywą stronę internetową, która ma naśladować oficjalny sklep Chrome Web Store. Jednak zamiast bezpiecznego pobierania użytkownicy są przekierowywani do linku do Dysku Google, w którym znajduje się plik ZIP zawierający szkodliwe rozszerzenie. Aby je zainstalować, użytkownicy muszą przejść szczegółowy proces obejmujący włączenie trybu programisty w przeglądarce i boczne załadowanie rozszerzenia, co jest metodą omijającą standardowe protokoły bezpieczeństwa.

Jak działa fałszywe rozszerzenie Bitwarden

Po zainstalowaniu złośliwe rozszerzenie żąda szerokich uprawnień umożliwiających przechwytywanie i manipulowanie aktywnością użytkownika w Internecie. Jak opisano w pliku manifestu rozszerzenia, działa ono na wszystkich stronach internetowych i może uzyskiwać dostęp do pamięci masowej, plików cookie i żądań sieciowych. Zapewnia to hakerom pełny dostęp do poufnych informacji. Na przykład uprawnienia obejmują:

- menu kontekstowe

- składowanie

- ciastka

- zakładki

- deklaratywne żądanie sieciowe

Skrypt działający w tle rozszerzenia inicjuje serię szkodliwych działań zaraz po jego zainstalowaniu. Rutynowo sprawdza pliki cookie Facebooka i pobiera ważne dane użytkownika, w tym identyfikatory osobiste i informacje o płatnościach powiązane z kontami reklamowymi na Facebooku. Wrażliwość skradzionych danych może prowadzić do poważnych konsekwencji, w tym kradzieży tożsamości i nieuprawnionego dostępu do rachunków finansowych.

Zhakuj Microsoft i wygraj 4 miliony dolarów dzięki Zero Day Quest

Korzystanie z legalnych platform, takich jak Facebook i Google Drive, przesłania prawdziwą naturę szkodliwego oprogramowania. Eksperci ds. bezpieczeństwa zalecają kilka strategii minimalizujących ryzyko związane z tym zagrożeniem:

- Zamiast klikać reklamy, sprawdzaj aktualizacje rozszerzeń w oficjalnych sklepach z przeglądarkami.

- Zachowaj ostrożność w przypadku reklam sponsorowanych, szczególnie tych, które zachęcają do natychmiastowych aktualizacji narzędzi bezpieczeństwa.

- Przed instalacją sprawdź krytycznie uprawnienia rozszerzenia.

- Korzystaj z funkcji zabezpieczeń, takich jak wyłączanie trybu programisty, gdy nie jest używany.

- Niezwłocznie zgłaszaj podejrzane reklamy platformom mediów społecznościowych.

- Wdrażaj niezawodne rozwiązanie zabezpieczające, które wykrywa i blokuje próby phishingu oraz nieautoryzowane rozszerzenia.

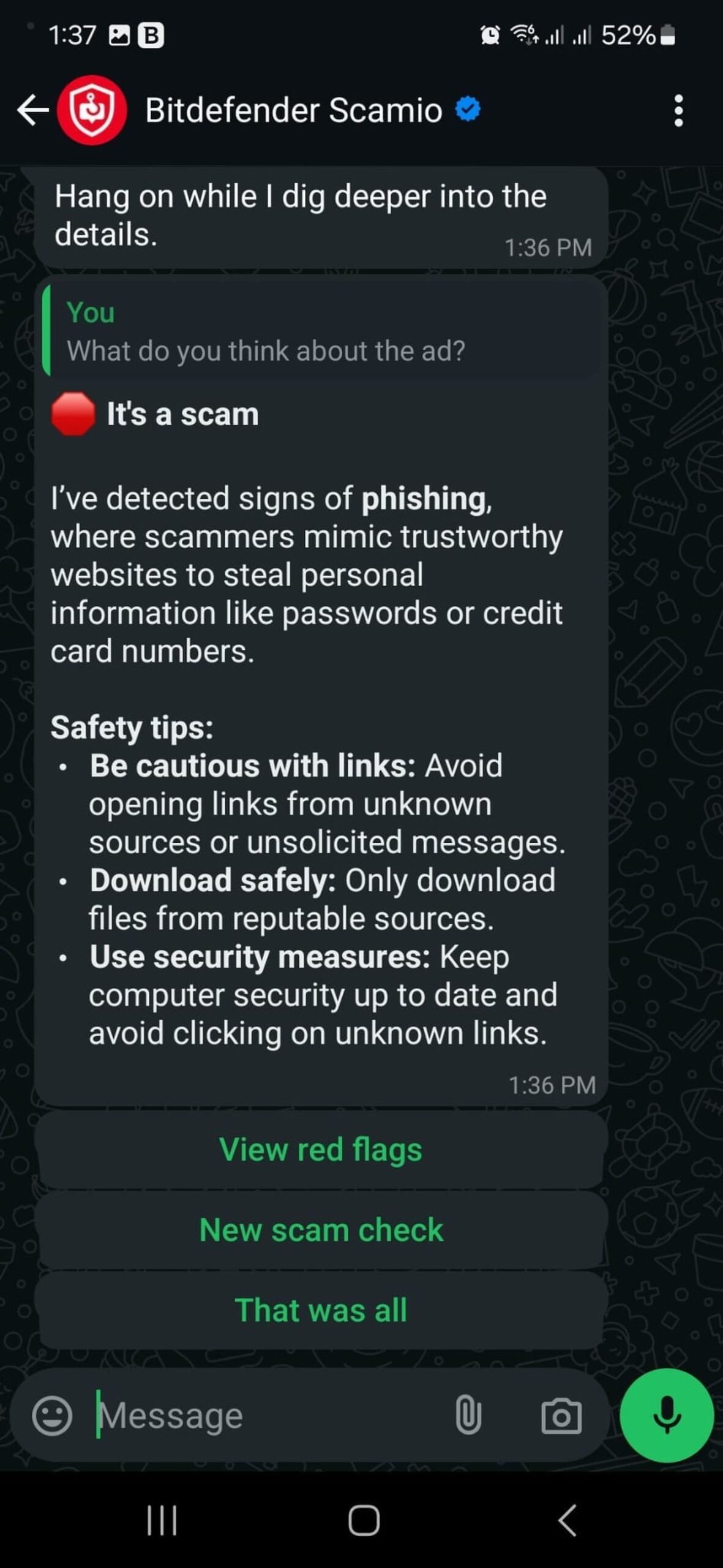

Bitdefender oferuje narzędzie o nazwie Scamio, które pomaga użytkownikom identyfikować złośliwą zawartość w Internecie. Ocenia linki, wiadomości i inne interakcje cyfrowe, aby wskazać potencjalne oszustwa, zapewniając użytkownikom dodatkową warstwę obrony.

Autor wyróżnionego obrazu: Soumil Kumar/Unsplash