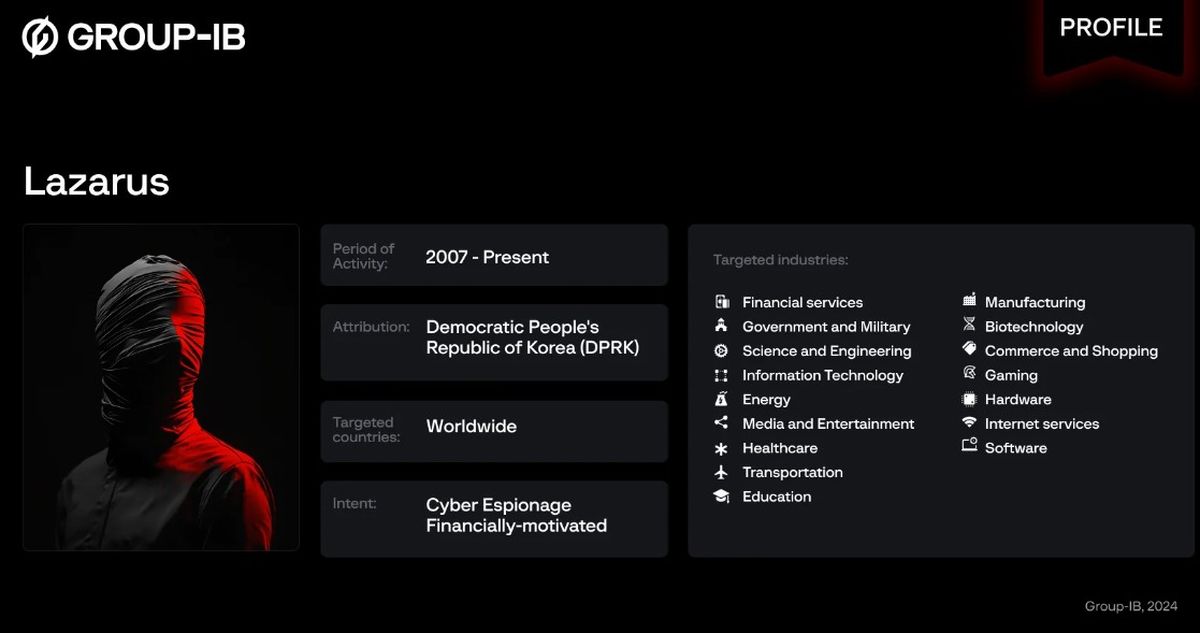

Grupa Lazarus atakuje system macOS za pomocą nowego szkodliwego oprogramowania trojańskiego o nazwie RustyAttr, ujawniając zaawansowaną metodę ukrywania złośliwego kodu poprzez rozszerzone atrybuty w plikach. Odkryte przez firmę zajmującą się cyberbezpieczeństwem Grupa-IBRustyAttr stanowi niepokojącą ewolucję taktyki stosowanej przez tę osławioną północnokoreańską grupę hakerską wspieraną przez państwo.

Czym jest złośliwe oprogramowanie typu trojan RustyAttr?

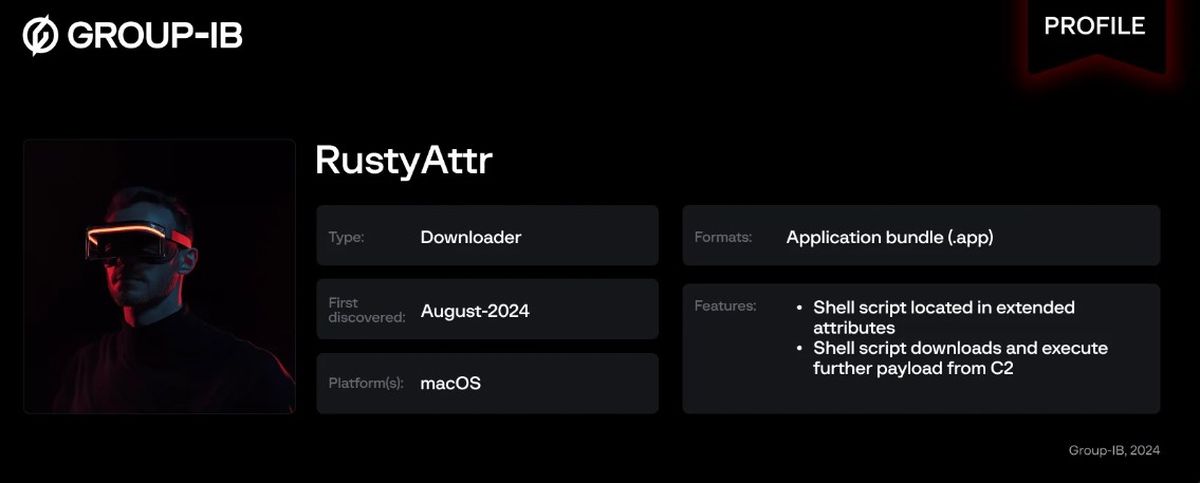

Badacze powiązali wdrożenie RustyAttr z Grupą Lazarus od maja 2024 r. Szkodnik ten sprytnie ukrywa swoje szkodliwe skrypty w rozszerzonych atrybutach (EA) plików macOS, które są ukrytymi kontenerami danych przechowującymi dodatkowe informacje, takie jak uprawnienia i metadane. Ponieważ te rozszerzone atrybuty są zazwyczaj niewidoczne w popularnych interfejsach użytkownika, takich jak Finder czy Terminal, osoby atakujące mogą je wykorzystać dyskretnie, nie wzbudzając podejrzeń. Narzędzie wiersza poleceń `.xattr` zapewnia atakującym dostęp do tych ukrytych elementów, umożliwiając im bezproblemowe wykonywanie złośliwych skryptów.

W nieco nostalgicznym ukłonie w stronę technik stosowanych we wcześniejszym złośliwym oprogramowaniu, takich jak oprogramowanie reklamowe Bundlore 2020, RustyAttr stosuje podobne podejście, osadzając swój ładunek w rozszerzonych atrybutach. Podkreśla to ciągłą ewolucję taktyk złośliwego oprogramowania, które dostosowują się w celu utrzymania skuteczności w obliczu zmieniających się środków cyberbezpieczeństwa.

Scenariusz ataku opracowany przez Lazarusa przedstawia sprytnie zaprojektowaną aplikację zbudowaną w oparciu o framework Tauri, która udaje nieszkodliwy plik PDF. Ta aplikacja, często zawierająca oferty pracy lub treści związane z kryptowalutami – cechy charakterystyczne poprzednich kampanii Lazarusa – służy jako przynęta. Po uruchomieniu albo pobiera i wyświetla fałszywy plik PDF dotyczący finansowania projektu gry, albo błędnie twierdzi, że aplikacja nie obsługuje używanej wersji. Ta taktyka w sprytny sposób odwraca uwagę użytkowników podczas wykonywania ukrytych skryptów powłoki, które uruchamiają szkodliwe komponenty.

Co ciekawe, mechanizm leżący u podstaw RustyAttr obejmuje plik JavaScript o nazwie „preload.js”, który współdziała z tymi rozszerzonymi atrybutami. Skrypt ten wykorzystuje funkcje platformy Tauri do pobierania i uruchamiania ukrytego złośliwego oprogramowania. Według badaczy Group-IB: „Jeśli atrybut istnieje, nie zostanie wyświetlony żaden interfejs użytkownika, natomiast w przypadku jego braku zostanie wyświetlona fałszywa strona internetowa”. Takie zachowanie sprawia, że wykrywanie przez rozwiązania antywirusowe jest szczególnie trudne, ponieważ szkodliwe komponenty pozostają niewykryte w metadanych pliku.

Aplikacje powiązane z RustyAttr były początkowo podpisane unieważnionym certyfikatem, co pozwalało na krótki okres obchodzenia zabezpieczeń Gatekeeper w systemie macOS. Chociaż jak dotąd nie zidentyfikowano żadnych potwierdzonych ofiar, badacze podejrzewają, że Grupa Lazarus może testować to ukryte podejście pod kątem szerszych przyszłych ataków. Co ważne, taktyka ta jest nowa i nie została jeszcze udokumentowana w znaczących ramach MITRE ATT&CK, co budzi obawy co do możliwości adaptacji i rosnącego wyrafinowania zaangażowanych podmiotów zagrażających.

Aby chronić się przed tym pojawiającym się zagrożeniem, eksperci ds. cyberbezpieczeństwa radzą użytkownikom zachować czujność w stosunku do źródeł plików i traktować niechciane pliki PDF – niezależnie od tego, jak bardzo mogą się wydawać uzasadnione – ze sceptycyzmem. Włączenie funkcji Gatekeeper w systemie macOS jest niezbędne, ponieważ zapobiega uruchamianiu niezaufanych aplikacji. Aby wyprzedzić tak wyrafinowane ataki, zaleca się regularne aktualizacje i stosowanie zaawansowanych strategii wykrywania zagrożeń.

Dlaczego złośliwe oprogramowanie RustyAttr jest bardzo ryzykowne?

Konsekwencje tego, że RustyAttr stanie się powszechnym zagrożeniem, wykraczają poza sam exploit; podkreślają niepokojącą tendencję dotyczącą ciągłej ewolucji złośliwego oprogramowania pod względem złożoności i ukrywania się. W ostatnich latach północnokoreańscy hakerzy znacznie zintensyfikowali swoje działania, często atakując odległe stanowiska w organizacjach na całym świecie, obiecując lukratywne możliwości. Chociaż ostateczny cel RustyAttr pozostaje na tym etapie niejasny, niezaprzeczalnie istnieje ryzyko poważnych szkód. W miarę jak grupa ta w dalszym ciągu udoskonala swoje techniki, społeczność zajmująca się cyberbezpieczeństwem musi zachować czujność, stale dostosowując zabezpieczenia w odpowiedzi na tak zaawansowane, trwałe zagrożenia.

Stosując taktykę wymagającą minimalnej interakcji z użytkownikiem i wykorzystując powszechnie akceptowane typy plików, napastnicy tacy jak Grupa Lazarus mogą pozostawać poza radarem przez dłuższy czas, potencjalnie narażając wrażliwe dane lub systemy. Bycie na bieżąco i świadomość tych zmian ma kluczowe znaczenie dla osób i organizacji, aby zapobiec padnięciu ofiarą przyszłych ataków wynikających z tej lub podobnej taktyki.

Autor wyróżnionego obrazu: Floriana Olivo/Unsplash