Pamiętać Spam Bluetooth atakuje iPhone’y przez długi czas? Cóż, Wall of Flippers jest tutaj, aby znaleźć na to lekarstwo!

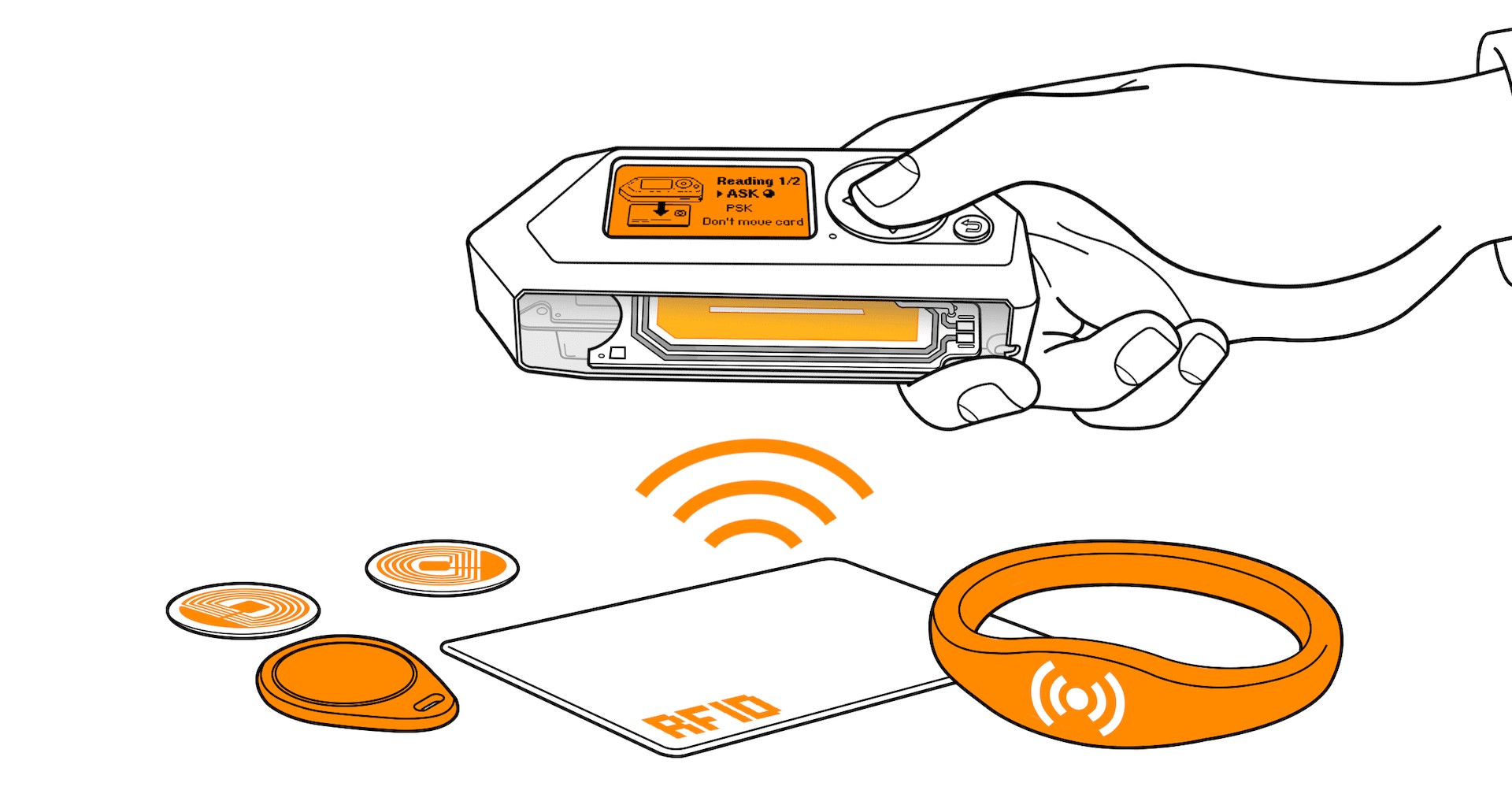

Flipper Zero, małe urządzenie do testowania pióra, stało się ulubieńcem społeczności zajmującej się bezpieczeństwem. Zawiera mnóstwo narzędzi do eksploracji sprzętu, oprogramowania i protokołów bezprzewodowych. Ale jak każde potężne narzędzie, może zostać niewłaściwie wykorzystane. Wejdź na rosnącą falę ataków spamowych Bluetooth napędzanych przez Flipper Zero i rosnący arsenał niestandardowego oprogramowania sprzętowego. Ale nie obawiajcie się, bo pojawił się nowy bohater: Ściana Płetw.

We wrześniu 2023 roku świat był świadkiem narodzin Flipper Zero Spam Bluetooth. Badacze wykazali zdolność do bombardowania urządzeń Apple fałszywymi prośbami o połączenie, wywołując niekończący się potok wyskakujących okienek i siejąc spustoszenie w powiadomieniach.

Choć początkowo postrzegano go jako żart, potencjał bardziej złośliwych aplikacji wydawał się duży. Wkrótce pojawiło się niestandardowe oprogramowanie sprzętowe, rozszerzające obszar ataku na systemy Android i Windows, spamujące użytkowników niechcianymi reklamami i potencjalnie zagrażające bezpieczeństwu urządzenia.

Co to jest ściana płetw?

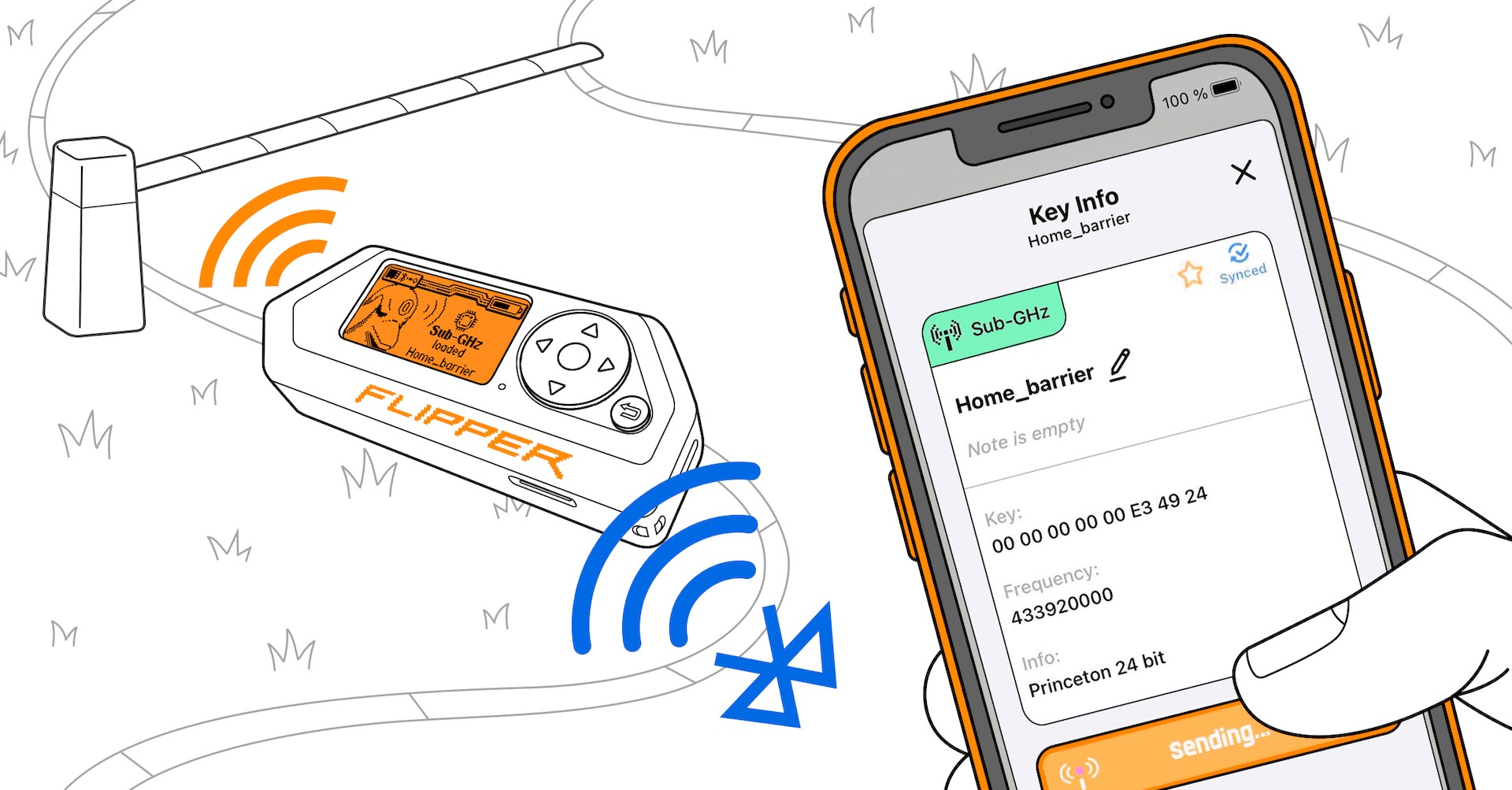

Wall of Flippers to projekt w języku Python o otwartym kodzie źródłowym, oferujący promyk nadziei. Działając na systemach Linux i Windows, Wall of Flippers (WoF) stale monitoruje pobliską aktywność Bluetooth LE, ostrzegając użytkowników o potencjalnych zagrożeniach i dostarczając cennych informacji.

Wall of Flippers skanuje pakiety BLE w poszukiwaniu określonych wzorców wskazujących na złośliwą aktywność. Obecnie wykrywa:

- Aktywność Flipper Zero (BT musi być włączony)

- Ataki BLE wywołujące awarie/wyskakujące okienka na iOS

- Ataki BLE wywołujące awarie/wyskakujące okienka Androida

- Ataki Windows Swift Pair BLE

- Ataki LoveSpouse BLE

Wall of Flippers przechwytuje kluczowe dane, takie jak adres MAC atakującego, siła sygnału i zawartość pakietu, umożliwiając użytkownikom:

- Zablokuj urządzenie powodujące naruszenie

- Zgłoś napastnika

- Zbierz dowody do dalszego dochodzenia

Jak zainstalować Wall of Flippers

Oto przewodnik krok po kroku dotyczący instalacji WoF w systemie Windows:

- Zainstaluj Pythona:

- Przejdź do strony pobierania Pythona i pobierz plik najnowsza wersja Pythona dla Windows

- Po zakończeniu pobierania uruchom plik instalacyjny i postępuj zgodnie z instrukcjami, aby zainstalować Python

- Zainstaluj pipa:

- Otwórz wiersz poleceń lub okno terminala

- Uruchom następujące polecenie, aby zainstalować pip:

- $ pip install – aktualizacja pip

- Zainstaluj ponure:

- Uruchom następujące polecenie, aby zainstalować ponure:

- Instalacja $ pip jest ponura

- Uruchom następujące polecenie, aby zainstalować ponure:

- Sklonuj repozytorium WoF:

- Otwórz wiersz poleceń lub okno terminala

- Uruchom następujące polecenie, aby sklonować repozytorium WoF:

- $ klon git https://github.com/K3YOMI/Wall-of-Flippers

- Przejdź do katalogu WoF:

- CD do katalogu WoF:

- $ cd ./Ściana Flippersów

- CD do katalogu WoF:

- Uruchom skrypt WoF:

- Uruchom następujące polecenie, aby uruchomić skrypt WoF:

- $ py WallofFlippers.py

- Uruchom następujące polecenie, aby uruchomić skrypt WoF:

Jeśli podczas procesu instalacji napotkasz jakiekolwiek problemy, możesz zapoznać się z sekcją Dokumentacja Wall of Flippers w serwisie GitHub po więcej informacji.

Czy FlipperZero naprawdę jest tutaj złym facetem?

Flipper Zero, potężne narzędzie do testowania pióra, zostało ostatnio poddane analizie pod kątem jego roli w sytuacji spamu Bluetooth. Jednak ważne jest, aby zdać sobie sprawę, że samo narzędzie nie jest źródłem problemu.

Flipper Zero może być używany w obu przypadkach cele pozytywne i negatywne, podobnie jak każde inne narzędzie. Kontroli wymaga cel jego użycia, a nie samo narzędzie.

Jednym z powodów, dla których obwinianie Flippera Zero jest zbyt proste, jest to podobne ataki można przeprowadzić z wielu platform. Atakujący mogą używać komputerów z systemem Linux lub urządzeń z systemem Android i określonymi aplikacjami do przeprowadzania tego samego typu ataków. Skupianie się wyłącznie na Flipperze Zero ignoruje te alternatywne wektory ataku i nie rozwiązuje większego problemu.

Co więcej, należy przyznać, że Flipper Zero ma uzasadnione zastosowania w badaniach nad bezpieczeństwem, hakowaniu sprzętu i badaniu protokołów bezprzewodowych. Malując go wyłącznie jako narzędzie do nikczemnych celów, bagatelizujemy jego potencjalne korzyści oraz cenną rolę, jaką może odegrać w rękach odpowiedzialnych użytkowników.

Autor wyróżnionego obrazu: Flipper Zero.